Web安全实践 从服务器安全到软件开发生命周期

引言

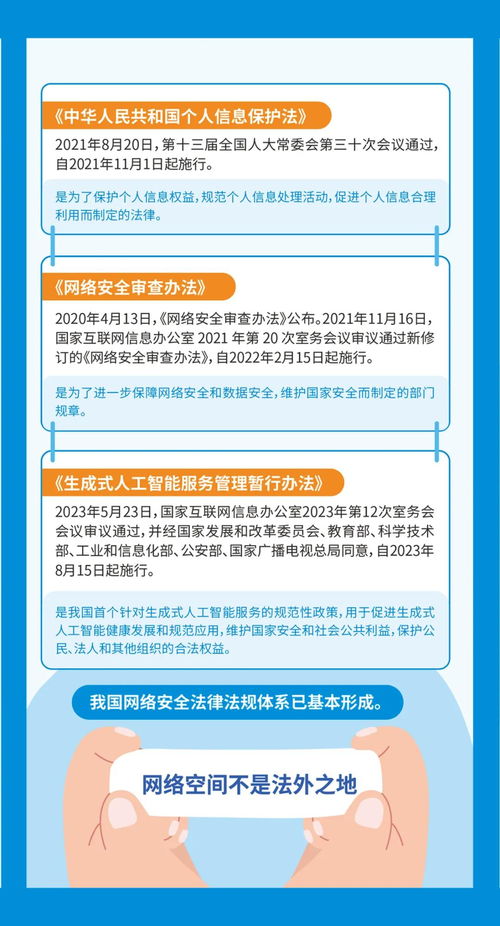

在数字化时代,Web应用已成为企业与个人服务的核心载体,其安全性直接关系到数据资产、用户隐私乃至业务连续性。有效的Web安全实践,需要从理解基础架构、识别威胁工具、应用防护技术,并最终将安全理念融入开发流程。本文将围绕Web服务器简介、常用攻击软件、核心安全技术以及网络与信息安全软件开发(安全开发)等关键环节展开系统阐述。

一、Web服务器简介:安全的第一道防线

Web服务器是响应客户端(如浏览器)HTTP/HTTPS请求、提供网页或应用服务的软件。它是网络流量的主要入口,因此其配置与维护是Web安全的基础。

- 主流Web服务器:

- Apache HTTP Server:历史悠久,模块化设计,功能强大,配置灵活,拥有庞大的用户和社区支持。

- Nginx:以高性能、高并发和低内存占用著称,常作为反向代理、负载均衡器和静态内容服务器。

- Microsoft IIS:紧密集成于Windows Server操作系统,与.NET技术栈配合良好。

- 其他:如轻量级的Lighttpd、开源的Tomcat(Servlet容器)等。

- 服务器安全配置要点:

- 最小权限原则:以非特权用户身份运行服务,严格限制文件和目录权限。

- 及时更新:持续更新服务器软件、操作系统及所有组件,修补已知漏洞。

- 精简配置:关闭不必要的服务、端口和默认功能,移除无关的模块和示例文件。

- 安全日志:启用并定期审计访问日志、错误日志和安全日志,监控异常行为。

- 使用HTTPS:部署SSL/TLS证书,强制使用HTTPS,配置安全的加密套件和协议版本。

二、常用攻击软件与攻击向量

攻击者利用自动化工具和软件来发现和利用Web漏洞,效率极高。了解这些工具是防御的前提。

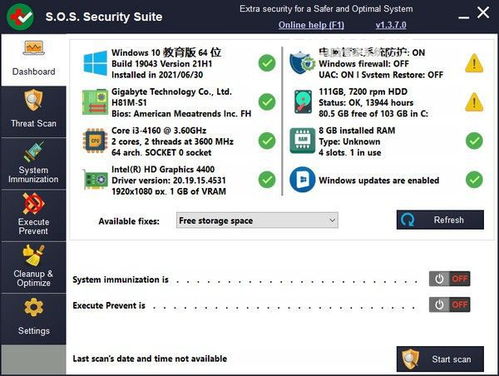

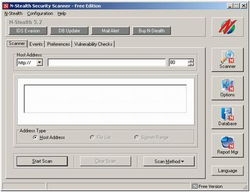

- 扫描与侦察工具:

- Nmap:网络发现和安全审计工具,用于扫描开放端口、识别服务与操作系统。

- Nikto:开源的Web服务器扫描器,能检测潜在的危险文件、过时版本和配置问题。

- OWASP ZAP / Burp Suite:主动和被动Web应用安全测试工具,可拦截、修改、重放HTTP/HTTPS请求,是发现SQL注入、XSS等漏洞的利器。

- 漏洞利用工具:

- SQLmap:自动化检测和利用SQL注入漏洞,支持多种数据库。

- Metasploit Framework:渗透测试框架,提供大量漏洞利用模块、载荷生成器及辅助工具。

- BeEF:浏览器攻击框架,专注于利用客户端的XSS等漏洞,实现对用户浏览器的控制。

- 攻击向量示例:

- 注入攻击:通过输入点(如表单)插入恶意代码或命令(如SQL, OS命令)。

- 跨站脚本:在Web页面中注入恶意脚本,在用户浏览器中执行。

- 跨站请求伪造:诱骗用户在已认证的Web应用中执行非本意的操作。

- 安全配置错误:利用默认配置、未受保护的文件目录或过时的软件版本。

- 敏感数据泄露:未加密传输或存储的密码、会话令牌、个人身份信息等。

三、核心Web安全技术

为应对上述威胁,一系列安全技术与实践被广泛应用于Web开发与运维。

- 前端安全:

- 输入验证与输出编码:对所有用户输入进行严格的验证和过滤,对所有动态输出进行恰当的编码(HTML, URL, JavaScript等),是防御XSS和注入的基石。

- 内容安全策略:通过HTTP头定义可信的内容来源(如脚本、样式、图片),有效缓解XSS和数据注入攻击。

- 同源策略与CORS:理解并正确配置跨域资源共享,防止敏感数据被恶意网站读取。

- 后端与通信安全:

- 参数化查询/预编译语句:从根本上防止SQL注入。

- 身份认证与会话管理:使用强密码哈希算法,实施多因素认证,安全地生成、存储和传输会话令牌。

- HTTPS与HSTS:全程使用TLS加密通信,并通过HSTS头强制浏览器使用HTTPS。

- 安全头设置:如

X-Frame-Options(防点击劫持)、X-Content-Type-Options(防MIME嗅探)等。

- 运维与架构安全:

- Web应用防火墙:部署在应用前端,用于过滤、监控和阻断恶意HTTP流量。

- 入侵检测/防御系统:监控网络或主机层面的异常活动。

- 定期安全评估:进行渗透测试、漏洞扫描和代码审计。

四、网络与信息安全软件开发:构建安全“免疫系统”

安全的Web应用不应仅靠外部防护,更需在开发阶段内建安全属性,即“安全开发”。

- 安全开发生命周期:将安全活动集成到软件开发的每个阶段。

- 需求与设计:进行威胁建模,识别潜在威胁和攻击面,定义安全需求。

- 实现:遵循安全编码规范,使用安全的API和库,进行同行代码审查。

- 验证:结合自动化工具和手动测试进行安全测试(SAST, DAST, IAST)。

- 发布与响应:制定安全部署和补丁管理流程,建立安全事件应急响应计划。

- 开发中的关键实践:

- 依赖管理:使用自动化工具扫描第三方库和组件的已知漏洞。

- 秘密管理:切勿在代码中硬编码密码、API密钥,使用安全的密钥管理服务。

- 错误处理:避免向用户泄露详细的系统错误信息,使用统一的、无害的错误页面。

- 安全培训:提升开发、测试和运维团队的安全意识和技能。

###

Web安全是一个动态的、多层次的防御体系。从加固Web服务器这一基础,到了解攻击者的工具与思路,再到应用具体的安全技术进行防护,最终目标是将安全内化于软件开发的全过程,打造具备“安全免疫力”的Web应用。对于开发者和运维人员而言,持续学习、保持警惕、遵循最佳实践,是应对日益复杂网络威胁的唯一途径。

如若转载,请注明出处:http://www.shpxph.com/product/46.html

更新时间:2026-02-27 05:09:50